l'attaque homographique : un phishing quasi indétectable

Un(e) URL affiché(e) en utilisant une police de caractères non latins permet de tromper les plus résistants au phishing !

Mise à jour 09/2017 : une nouvelle attaque homographique utilise un nom "ressemblant" à adobe.com

cf. threatpost.com/idn-homograph-attack-spreading-betabot-backdoor/127839/

=========================================

Une URL est affichée en utilisant une police de caractères non latins, et on se surprend à cliquer en toute confiance sur un lien frauduleux !

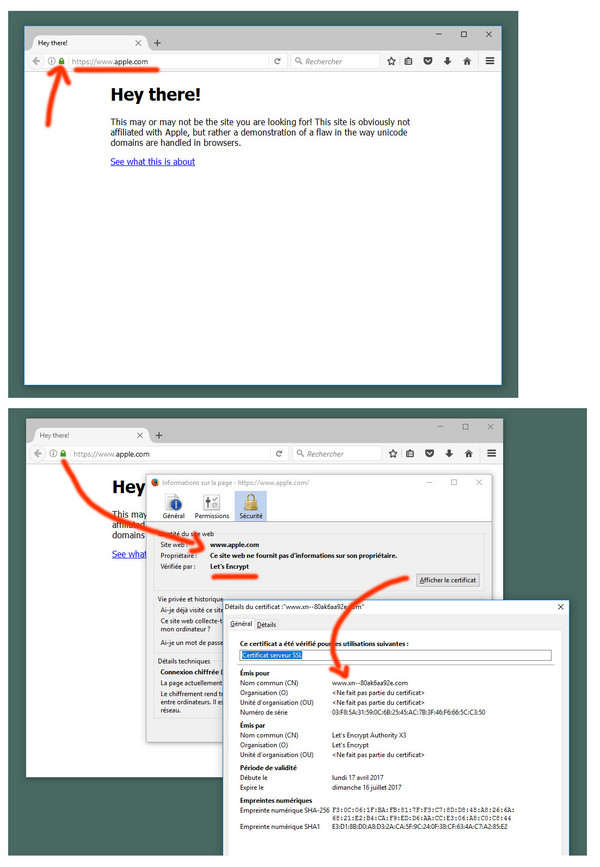

On appelle ça une "attaque homographique" : l'URL affichée ressemble à une adresse de site de confiance, mais pointe réellement vers un autre serveur dont le nom contient uniquement des caractères d'un alphabet étranger.

Pour résumer : on ne peut plus se fier, ni à l'affichage du navigateur, ni à la connexion HTTPS, ni au certificat serveur, comme l'indique la capture d'écran ci-dessous :

Chrome et Firefox sont vulnérables. Des correctifs sont en cours de publication.

Ce qu'il y a de bien avec cette faille, c'est que les conseils de résistance au phishing se simplifient : au moindre doute : ne cliquez pas !

Source : article de www.01net.com du 19 avril 2017 ( si, si, ici vous pouvez cliquer ;-) )